[성지은기자] 시만텍은 14일 최근 전 세계 다수 금융기관을 겨냥한 신종 악성코드 '오디나프 트로이목마(이하 오디나프)'의 공격이 지속되고 있어 주의를 당부했다.

특히, 은행, 증권, 트레이딩 분야의 금융권 기관 및 기업들은 사이법 보안에 각별한 주의가 요구된다.

시만텍 조사에 따르면, 오디나프 트로이목마는 지난 1월 탐지된 이후 전 세계 다수 금융 기관을 대상으로 지속적으로 은밀한 공격에 나서고 있는 것으로 나타났다.

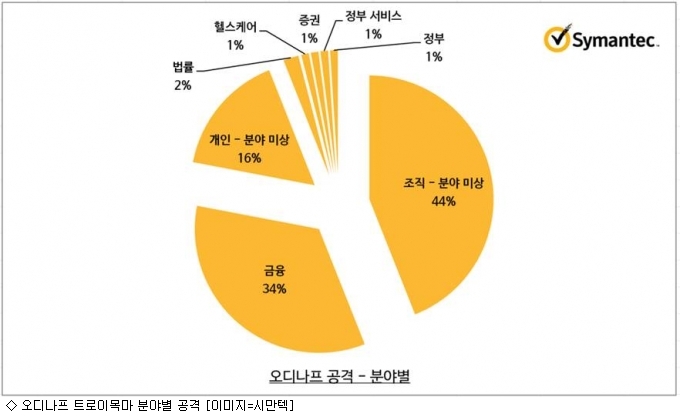

표적이 알려진 공격에서 금융업이 전체 공격의 34%를 차지하며 가장 큰 타격을 입었다. 오디나프 공격의 약 60%는 공격 받은 기관의 비즈니스 유형이 확인되지 않았다.

다만 오디나프의 공격이 대다수 금융 소프트웨어(SW) 애플리케이션이 실행되는 컴퓨터를 겨냥한 점을 감안했을 때, 금전적 이득을 노렸을 것으로 추정된다.

시만텍은 오디나프 공격 그룹이 국가 간 자금거래를 위해 설립된 국제은행간통신협회(SWIFT) 사용기관을 공격하고, 악성코드를 이용해 허위 거래와 관련한 고객의 SWIFT 메시지 기록을 숨긴 증거를 발견했다.

오디나프는 공격 초기 단계 표적 네트워크에 침입하기 위한 수단으로 사용된다. 이후 네트워크에 머물면서 추가적인 툴을 설치할 수 있는 기능을 제공한다.

추가적인 툴은 수 년 전부터 금융권을 공격해 온 악명 높은 해커 집단인 '카바낙'의 공격 수법과 유사하다고 시만텍은 파악했다. 공격 수법이 유사한 것 외에 카바낙 그룹의 공격 캠페인에서 사용된 일부 인프라를 사용하는 등 다수의 연계 가능성이 발견됐다.

오디나프 공격에 사용된 3개의 명령제어(C&C) 인터넷프로토콜(IP) 주소가 이전 카바낙 공격과 관련됐다. '배틀 백도어'라는 악성코드는 카바낙이 연관된 다수 사건과 관련 있다. 이러한 사실은 카바낙과 오디나프 공격 간에 유사성을 보여준다.

오디나프 공격자들은 표적 네트워크에 침입하기 위해 악성 매크로가 포함된 허위 문서를 가장 많이 이용했다. 문서를 받은 사람이 매크로를 실행하면, 컴퓨터에 오디나프 트로이목마가 자동 설치된다.

또한 이메일을 통해 RAR 압축파일을 전파하고 컴퓨터에 오디나프를 설치하는 기법도 사용됐다. '안드로메다'와 '스니풀라' 같은 다른 악성코드에 감염된 봇넷을 통해 전파되기도 했다.

오디나프 트로이목마는 공격 이후, 배틀 백도어라는 두 번째 악성코드를 컴퓨터에서 작동시켰다. 이 악성코드는 오로지 메모리에서만 실행 가능해 감염 컴퓨터에 몰래 잠입해 존재할 수 있었다.

오디나프 공격자들은 네트워크를 돌아다니며 중요 컴퓨터를 확인하기 위해 다양한 해킹 툴과 적법한 SW 툴을 폭넓게 이용하는 것으로 확인됐다.

오디나프 공격 대상을 가장 많이 받은 국가는 미국(25%)이었다. 이어서 홍콩(20%), 호주(19%), 영국(12%), 우크라이나(8%)가 뒤를 이었다.

윤광택 시만텍코리아 상무는 "금전적 이득을 위해 금융권을 겨냥한 사이버공격 위협이 계속 증가하고 있다"면서 "국내 금융 기관 및 기업들도 철저한 보안을 위해 적극적으로 대비해야 한다"고 말했다.

성지은기자 buildcastle@inews24.com

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기