[아이뉴스24 김국배 기자] 서버가 암호화폐를 채굴하는 악성코드에 반복적으로 감염된다면?

한번쯤 '마이킹즈 봇넷(MyKings Botnet)' 조직에 의한 악성코드 감염을 의심해봐야 할 것으로 보인다.

국내에서는 2015년 5월 처음 발견된 마이킹즈 봇넷은 다크클라우드(DarkCloud), 히든(Hidden), 스모민루(Smominru) 등으로도 불린다. 현재까지 이 조직과 관련된 것으로 확인된 악성코드만 420개가 넘는다.

16일 안랩이 공개한 '마이킹즈 봇넷 분석' 보고서에 따르면 2018년 중반부터 국내 대학, 웹호스팅 업체 등 다양한 산업 분야를 대상으로 한 마이킹즈 봇넷 공격이 확인됐다.

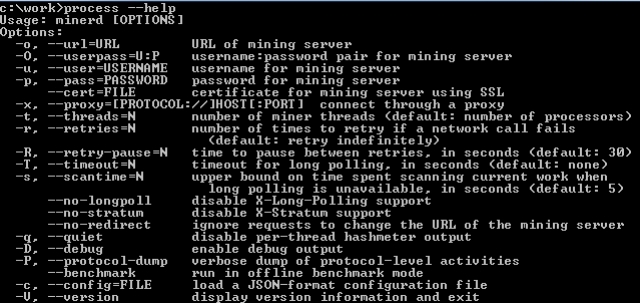

이들은 주로 이메일을 보내거나 취약한 SQL 서버를 공격해 악성코드를 감염시켰다. 이 과정에서 정상 프로그램의 인증서를 위조·도용했다.

현재까지 위조·도용된 인증서만 9개에 이른다. 디지털 인증서를 도용당한 기업들이 당시 조치를 취했지만, 마이킹즈 봇넷 조직은 여전히 이 인증서들을 악성코드 서명에 악용하고 있다.

실제로 한 회사의 인증서는 2016년 도용당한 뒤 해지됐음에도 불구하고 7천300개 이상의 악성코드 서명에 쓰였다.

![[자료=안랩]](https://img-lb.inews24.com/image_gisa/202003/1584319417969_1_094709.jpg)

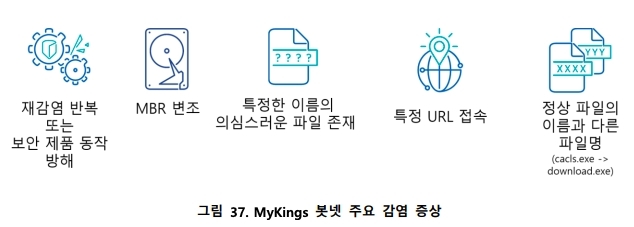

마이킹즈 봇넷의 악성코드에 감염될 경우 암호화폐를 채굴하는 '코인마이너' 악성코드에 반복적으로 재감염되거나 백신 프로그램이 정상적으로 동작하지 않는 등의 증상이 나타나게 된다.

대부분의 사례에서 최종적으로 코인마이너를 설치하는 점으로 미뤄 금전적 이득을 목적으로 한 공격일 가능성이 높다.

그러나 정상적인 디지털 인증서를 도용해 악성코드 제작에 써온 점을 고려하면 언제든 기업·기관의 내부 정보 유출을 시도할 가능성도 배제할 수 없다는 게 안랩 측 설명이다.

차민석 안랩 분석연구팀 수석연구원은 "마이킹즈 봇넷이 MS SQL 서버 등 윈도 서버를 공격하기 때문에 기업과 기관에서는 이 조직의 최신 공격정보를 파악해두는 것이 필요하다"며 "내부 시스템에 코인마이너 재감염이나 백신 프로그램 장애 등의 증상이 없는지 수시로 확인하는 것이 중요하다"고 강조했다.

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기