[아이뉴스24 성지은 기자] 랜섬웨어 제작자가 안랩을 상대로 '해킹 전쟁'을 선포했다.

안랩이 해당 랜섬웨어 차단도구를 공개해 피해 규모가 감소하고 덩달아 수익도 줄자 화가 난 해커가 보복을 예고한 것.

지난 3일(현지시간) 외신 블리핑컴퓨터는 크랩(Crabs)이란 가명을 사용한 갠드크랩(GandCrab) 랜섬웨어 제작자가 안랩 안티바이러스(백신)에 대한 공격을 예고했다고 보도했다.

안랩이 지난달 19일 갠드크랩 4.1.2버전 차단도구를 배포하고 위협이 확산되지 않도록 막자 앙심을 품은 것.

그는 블리핑컴퓨터와 주고받은 이메일을 통해 "새로운 버전의 랜섬웨어에 안랩 V3 라이트 취약점을 공격하는 악성코드를 삽입해 보복할 것"이라고 밝혔다.

실제 최근 발견된 갠드크랩 4.3 버전에는 V3를 노린 악성코드가 포함됐다. 이 악성코드들은 V3에 과부하를 일으키고 최악의 경우 운영체제(OS)를 충돌시켜 PC에 블루스크린이 뜨게 만든다.

안랩은 이 같은 내용을 전달받고 취약점을 패치했으며 곧바로 대응 태세에 들어갔다.

◆갠드크랩 랜섬웨어는?

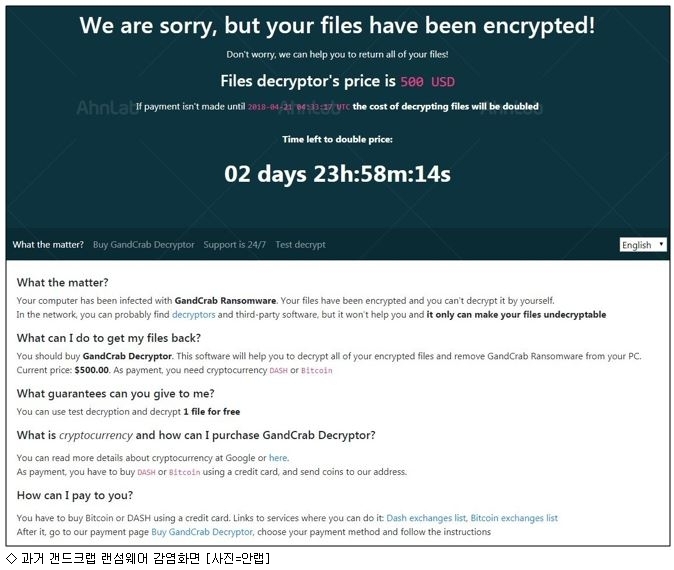

갠드크랩은 올 들어 국내에서 활발히 유포되고 있는 랜섬웨어 중 하나다. 주요 파일을 암호화하고 확장자를 변경한 뒤 피해자에게 데이터를 복구하려면 암호화폐 '대시'를 지불하라고 요구한다.

갠드크랩은 돈을 주고 살 수 있는 서비스형 랜섬웨어(RaaS)라 급속도로 퍼지고 있다. 러시아인으로 추정되는 해커는 현재도 온라인 암시장(다크웹)을 통해 랜섬웨어를 판매하는 것으로 알려졌다.

지난 2월 국내에서 처음 발견된 갠드크랩은 3월 1.0버전으로 유포됐으며 4월 2.0버전이 등장했다. 이어 5월 3.0버전, 7월 4.0버전 등으로 빠르게 변종이 생성됐다.

이력서를 가장한 이메일부터 사이트 해킹을 통한 자동 다운로드, 최신 취약점을 이용한 방법까지 다양한 방법으로 랜섬웨어가 유포돼 피해가 늘었다.

◆창과 방패의 전쟁, 뚫고 차단하는 싸움 계속돼

안랩과 해커의 기싸움은 지난 4월부터 계속됐다. 당시 안랩이 갠드크랩 2.1 버전의 차단도구를 공개하자 제작자는 새로운 버전을 공개했다.

지난달 13일 안랩이 갠드크랩 4.1과 4.1.1 버전을 무력화할 수 있는 차단도구를 공개하자 해커는 또다시 4일 만에 변종을 내놨다. 해커는 새로운 버전(4.1.2 버전)의 알고리즘을 복잡하게 만들어 차단을 막았고 악성코드 내부에 안랩을 조롱하는 문구까지 삽입했다.

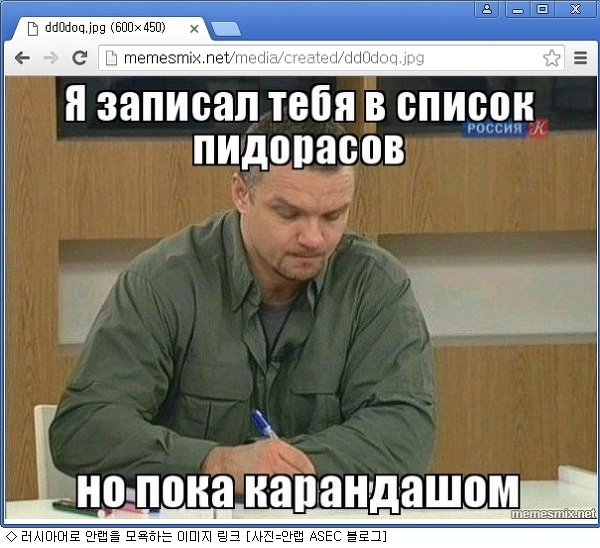

다시 안랩이 갠드크랩 4.1.2버전을 막는 차단도구를 무료 배포하자 해커는 3일 뒤 또 다른 변종을 생산했다. 이 변종에는 안랩을 모욕하는 이미지 링크를 넣었다.

국내 보안전문가는 "악성코드 제작자와 보안기업 간 신경전은 흔한 일이고 악성코드 내부에 욕설이나 조롱하는 문구를 삽입하기도 한다"면서도 "보안 프로그램의 취약점을 공개하고 이를 노리겠다고 예고하는 건 이례적인 일"이라고 평가했다.

실제 올 상반기 루마니아 보안기업 비트디펜더가 갠드크랩에 감염될 시 데이터를 복구할 수 있는 도구를 공개했는데, 당시 해커는 "잘했다(good work)"고 짧게 말했을 뿐 보복하진 않았다.

이에 대해 다른 보안 전문가는 "비트디펜더는 과거 버전의 랜섬웨어에 한해 일부 데이터를 복구할 수 있는 프로그램을 내놨지만, 안랩은 랜섬웨어 감염 자체를 차단하는 도구를 만들었다"며 "이 때문에 공격자가 앙심을 품었을 수 있다"고 설명했다.

이어 "갠드크랩은 유포 방식이 상당히 다양하기 때문에 위험하다"며 "출처가 불분명한 이메일·콘텐츠 등을 열람하지 않는 게 좋고 중요한 파일은 백업해두는 게 가장 효과적"이라고 조언했다.

성지은기자 buildcastle@inews24.com

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기